Webinar: Budowanie zgodności z KSC z wykorzystaniem Qualys TruRisk™

Event Navigation

28.04.2026 10:00 - 11:30

Opis

W obliczu rosnących wymagań regulacyjnych, takich jak aktualizacja Ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC/NIS2), organizacje stają przed koniecznością nie tylko wdrożenia zabezpieczeń, ale przede wszystkim udowodnienia skutecznego zarządzania ryzykiem cybernetycznym.

Kluczowym wyzwaniem staje się dziś odpowiedź na pytania: czy wiemy, gdzie znajdują się nasze podatności, które z nich stanowią realne zagrożenie i jak szybko jesteśmy w stanie je usunąć?

Podczas webinaru pokażemy, jak platforma Qualys wspiera organizacje w budowaniu pełnej widoczności zasobów, ciągłym monitorowaniu podatności oraz efektywnym zarządzaniu ryzykiem — w sposób zgodny z wymaganiami regulatorów.

Omówimy, jak skrócić czas reakcji na podatności, uporządkować procesy compliance oraz przygotować organizację na audyty, jednocześnie redukując realne ryzyko incydentów. Qualys to rozwiązanie wielomodułowe, ale na tym webinarium skupimy się przede wszystkim na 2 modułach: VMDR – Vulnerability Management Detection and Response oraz PA/PC – Policy Audit/Policy Compliance (dodatkowe informacje: kliknij tutaj).

To spotkanie dla osób odpowiedzialnych za bezpieczeństwo i zgodność, które chcą przejść od reaktywnego podejścia do świadomego, mierzalnego zarządzania cyberryzykiem.

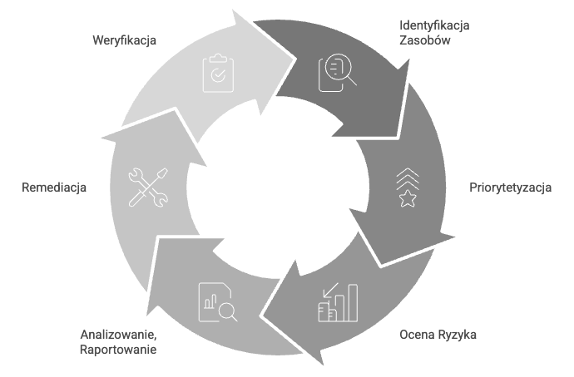

- Wykrywanie wszystkich zasobów (znanych i nieznanych) w środowisku aby uzyskać pełną widoczność infrastruktury.

- Określanie, które podatności i zasoby wymagają uwagi w pierwszej kolejności na podstawie ich krytyczności i ekspozycji.

- Analiza poziomu zagrożenia, wykorzystując informacje o podatnościach, konfiguracjach i potencjalnych wektorach ataku.

- Gromadzenie danych, generowanie raportów oraz wizualizacja trendów w celu podejmowania świadomych decyzji.

- Wdrażanie poprawek i działań naprawczych: patchowanie, zmianę konfiguracji lub eliminację zagrożeń.

- Potwierdzanie, że podatności zostały skutecznie usunięte, a ryzyko zredukowane zgodnie z założeniami.

Agenda

-

Skuteczne zarządzanie podatnościami ICT jako kluczowy element zgodności z KSC (NIS 2).

-

Zarządzanie bezpieczeństwem informacji systemów oparte na szacowaniu ryzyka.

-

Monitorowanie w trybie ciągłym – wykrywanie podatności i ryzyka.

-

Proaktywne i automatyczne usuwanie ryzyka ICT – patchowanie, mitygacja, izolacja hostów.