Raport Qualys pomocny w prezentacji dla kadry kierowniczej

Event Navigation

Zespół Qualys Threat Research Unit (TRU) na podstawie ponad 2,3 miliarda zanonimizowanych luk bezpieczeństwa, zebranych w 2022 roku przez ośrodki SOC na całym świecie przygotował raport, z którego główne spostrzeżenia publikujemy poniżej.

Raport ten jest pomocny w zrozumieniu potrzeb organizacji w zakresie cyberbezpieczeństwa oraz w ich prezentacji kadrze kierowniczej, która może potrzebować pomocy w zrozumieniu cyberbezpieczeństwa w kontekście ryzyka cybernetycznego.

Kluczowe spostrzeżenia / wskazówki dotyczące zagrożeń zawarte zostały w punktach poniżej. Szczegóły w załączonym raporcie: 2023 QUALYS TRURISK RESEARCH REPORT

- SZYBKOŚĆ JEST KLUCZEM DO SUKCESU

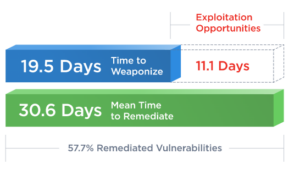

Luki w zabezpieczeniach są łatane średnio w ciągu 30,6 dnia, ale w 42,3% przypadków nie są łatane w ogóle. Te same luki są wykorzystywane przez atakujących średnio w ciągu 19,5 dnia. Oznacza to, że atakujący mają aż 11,1 dni na ich wykorzystanie, zanim organizacje zaczną je łatać.

- AUTOMATYZACJA MOŻE ZAWAŻYĆ NAD RÓŻNICĄ MIĘDZY SUKCESEM A PORAŻKĄ

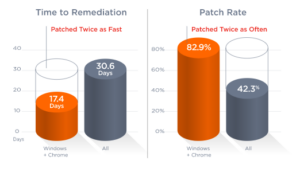

Średni czas naprawy luk w zabezpieczeniach związanych z Chrome lub Windows wynosi 17,4 dnia, przy współczynniku skuteczności łatania wynoszącym 82,9%. Windows i Chrome są łatane dwa razy szybciej i dwa razy częściej niż inne aplikacje.

- INITIAL ACCESS BROKERS (ANG. HANDLARZE PIERWSZYM DOSTĘPEM) ATAKUJĄ TO CO ORGANIZACJE ZWYKLE IGNORUJĄ

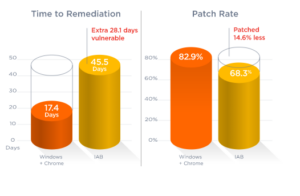

Średni czas usunięcia luk (Time To Remediate) w zabezpieczeniach IAB wynosi 45,5 dnia, w porównaniu do 17,4 dnia w przypadku Windows i Chrome. Wskaźniki łatania (Patch Rate) są również niższe i wynoszą 68,3% w porównaniu do 82,9% w przypadku Windows i Chrome.

- BŁĘDNA KONFIGURACJA APLIKACJI INTERNETOWYCH JEST NAJWIĘKSZĄ PRZYCZYNĄ WYKRADNIĘCIA DANYCH OSOBOWYCH

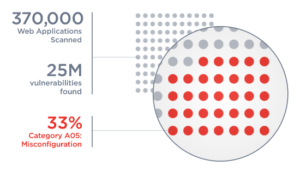

Niniejszy raport obejmuje anonimowe dane na temat wykrytych w 2022 r. luk w zabezpieczeniach, pochodzących ze skanera Qualys Web Application Scanner, który przeskanował 370 000 aplikacji internetowych na całym świecie i zestawił dane z OWASP Top 10. Skany ujawniły ponad 25 milionów luk w zabezpieczeniach, z których 33% zostało sklasyfikowanych jako Kategoria OWASP A05: Błędna konfiguracja.

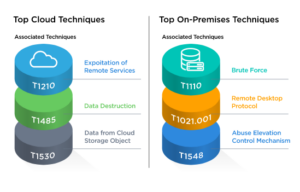

- BŁĘDNE KONFIGURACJE W INFRASTRUKTURZE OTWIERAJĄ MOŻLIWOŚCI DLA OPROGRAMOWANIA RANSOMWARE

Błędne konfiguracje – błędy, które są niezamierzonymi działaniami strony wewnętrznej – stanowią dużą część luk w aplikacjach internetowych i są jedną z głównych przyczyn naruszenia bezpieczeństwa danych.

Zapoznaj się całością raportu: 2023 QUALYS TRURISK RESEARCH REPORT